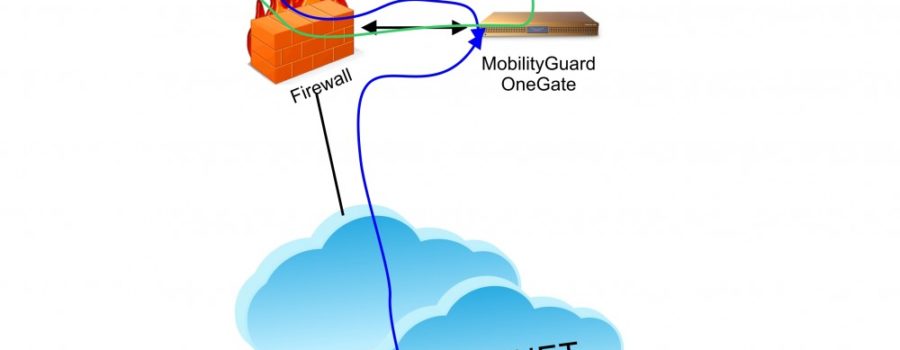

OneGate no está afectado por la vulnerabilidad Log4j

Cómo se ejecuta la vulnerabilidad Log4j y qué hacer para protegerse. El 9 de diciembre, se publicó una vulnerabilidad grave en la popular biblioteca Log4j. A la vulnerabilidad se le asigna CVE-2021-44228 y tiene una puntuación CVSS de 10.0, que es la puntuación…